VPN IPsec avec OpenBSD

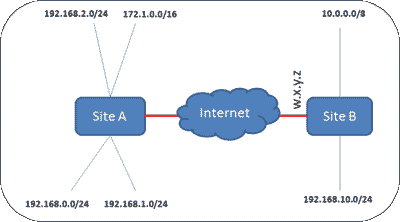

Le système d’exploitation OpenBSD intègre de base tous les outils nécessaires pour réaliser un petit VPN IPsec entre amis, quelque soit le nombre de vlan sur les réseaux de part et d’autre.

Le système d’exploitation OpenBSD intègre de base tous les outils nécessaires pour réaliser un petit VPN IPsec entre amis, quelque soit le nombre de vlan sur les réseaux de part et d’autre.

Première étape pour réaliser un vpn avec OpenBSD : démarrer le démon sur le Site A. Pour cela dans le fichier /etc/rc.conf mettre la valeur ipsec=YES.

Pour configurer le vpn ipsec proprement dit, il faut créer le fichier de configuration /etc/ipsec.conf.

ike active esp from { \

192.168.0.0/24 \

192.168.1.0/24 \

192.168.2.0/24 \

172.1.0.0/16 \

} \

to { \

192.168.10.0/24 \

10.0.0.0/8 \

} \

peer w.x.y.z \

main auth hmac-sha1 enc aes-256 group modp1024 \

quick auth hmac-sha1 enc aes-256 group modp1024 \

psk "the preshare key"Pour visualiser l'établissement du vpn IPsec la commande suivante fera le nécessaire : ipsecctl -sa

En pratique, le VPN maintiendra la connexion entre les 2 passerelles Internet de façon permanente. Pour le redémarrer la commande suivante fera ce qu'il faut :

ipsecctl -F -d;ps aux|grep isakmp|grep monitor|awk "{print \$2}" | xargs kill; sleep 4; isakmpd -K; ipsecctl -vvf /etc/ipsec.confipsecctl -saOpenBSD implémente l'ensemble des recommandations IPsec. Il peut donc se connecter à l'ensemble des produits ou OS respectant la norme. Pour ma part je l'ai fait fonctionner sans problème avec :

- Zyxel Prestige 652HW

- Zyxel Prestige 662HW

- SonicWall

- NetScreen

- CISCO PIX

Au niveau d'OpenBSD on prendra soin de configurer convenablement le firewall pf, pour laisser passer les flux IPsec (proto esp).